- 2026 年 4 月 22 日

- /

- 作者: Black Kite Research Group

- /

- 閱讀時間: 約 12 分鐘

你的供應鏈已被攻破——只是還沒人告訴你|Black Kite 2026 第三方資安威脅報告解析

2025年,136件已驗證第三方資安事件波及 719 家具名廠商,另有約 26,000 家企業在不知情的狀況下受害。揭露延遲從 76 天惡化至 117 天(平均值)。這份報告告訴你:傳統的第三方風險管理方式已經失效,以及身為 CISO,你現在必須做什麼。

2025年三大關鍵數字:表面之下是冰山

圖說:2025年第三方資安威脅五大關鍵數字——136件事件、719家受害廠商、26,000家影子受害企業、73天揭露延遲、5.28個下游受害者

Black Kite 研究團隊分析了 2025 年全年的第三方資安事件,結果令人警醒:

- 136 件已驗證的第三方資安事件(廠商)

- 719 家公司被公開點名為受害者,每家廠商平均波及 5.28 個下游企業

- 約 26,000 家企業受到影響,卻從未被公開具名——這是看不見的「影子受害層」

- 4.33 億名個人資料遭到波及,相當於整個歐盟的人口規模

- 公開揭露的中位數延遲:73 天;平均值:117 天

這些數字的背後是一個結構性危機的訊號:衝擊的速度已遠超揭露的速度。 2025 年不只是「更多資安事件的一年」,而是供應鏈風險的本質已發生根本性改變的一年。

影子受害層:你的企業可能已在名單上

2025 年最令人不安的發現,不是那些上了新聞的資安事件,而是從未上過新聞的那些。

在 27 件獨立事件中,廠商僅以總和形式揭露下游影響——「約 X 家企業受影響」——卻從未具名。這意味著:

- 你的數據可能已在暗網流通,而你的資安團隊毫不知情

- 你無法啟動事件回應程序,因為你不知道自己是受害者

- 你的客戶資料可能已被存取,你的合規義務可能已被觸發

CISO 警示: 72.8% 的已驗證資安事件中,威脅行為者身份至今仍為未知或未揭露。你不只不知道自己是否受害,也不知道是誰攻擊了你的廠商、他們使用了什麼工具和手法。這讓任何基於「了解攻擊者」的防禦策略都難以奏效。

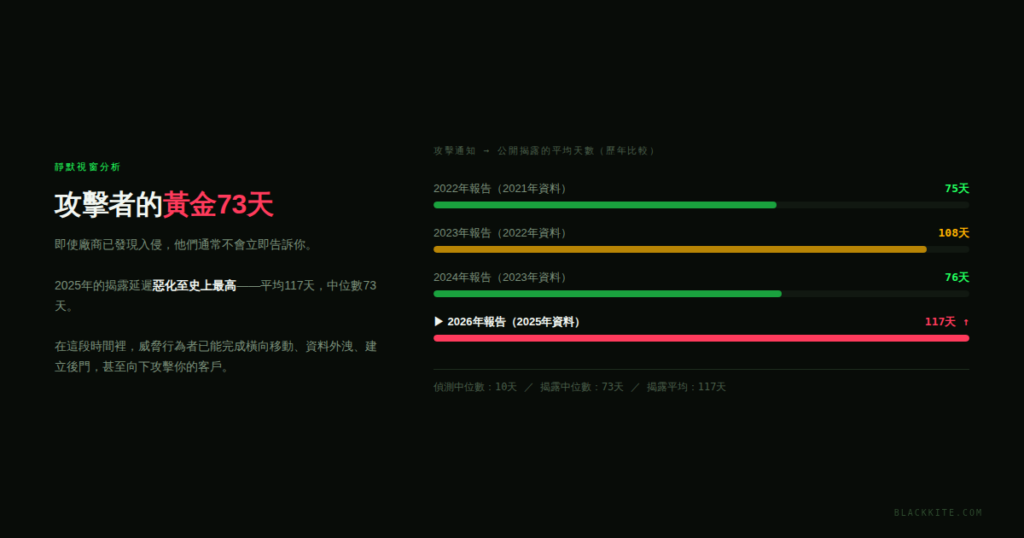

73天靜默視窗:攻擊者的黃金時間

即使廠商已發現入侵,他們通常也不會立即告訴你。揭露延遲正在系統性地惡化:

___ (table) ___

在網路安全的語境下,73 天(中位數)不是「調查期」——這是攻擊者完全運作化入侵的時間。在這段時間裡,威脅行為者可以:

- 對網路進行完整地圖繪製,識別高價值目標、建立持久性後門

- 洩漏整個資料庫,包含客戶個資、企業機密、供應鏈連結資訊

- 掌控憑證生態系,以廠商身份存取你的系統,繞過所有基於信任的安全控制

- 將你的客戶也變成受害者,利用廠商-客戶信任關係延伸攻擊鏈

最長的靜默視窗更令人震驚:APT(進階持續性威脅)最長偵測延遲達 730 天,未授權人員達 662 天,惡意程式達 628 天。這些不是異常值,它們是系統性問題的歷史證明。

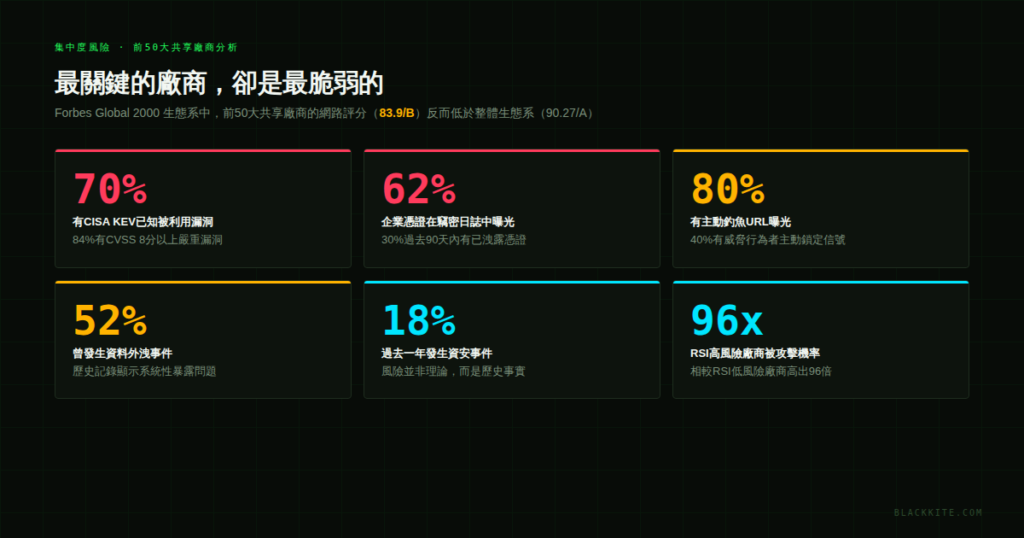

集中度風險:最關鍵的廠商,卻最脆弱

報告中最具顛覆性的發現,是對 Forbes Global 2000 生態系中前 50 大共享廠商的分析結果。

我們通常假設越重要的廠商越安全。數據說的是相反的故事:

前 50 大共享廠商關鍵風險指標(KRI)

- 70% 有 CISA KEV 已知被利用漏洞;84% 有 CVSS 8 分以上嚴重漏洞

- 62% 的企業憑證在竊密日誌中曝光;30% 在過去 90 天內有已洩露憑證

- 80% 有主動釣魚 URL 曝光;40% 有威脅行為者主動鎖定信號

- 52% 曾發生資料外洩;18% 在過去一年發生資安事件

更值得注意的是:這些廠商的平均網路評分(83.9/B)實際上低於整體生態系

(90.27/A),勒索軟體易感性指數(RSI:0.465)也高於整體(0.378)。

「供應鏈不在最弱的節點斷裂。它在連結最多的節點斷裂。在 2026 年,這就是你必須守護的地方。」

CLOP 的案例完美說明了這個邏輯: 2025 年,CLOP 針對 Oracle E-Business Suite 和 Cleo Harmony 等廣泛部署的企業平台發動攻擊。這不是針對個別組織的機會主義攻擊,而是針對集中度風險的系統性商業模式。一個脆弱的依賴性,成為整個供應鏈的槓桿。

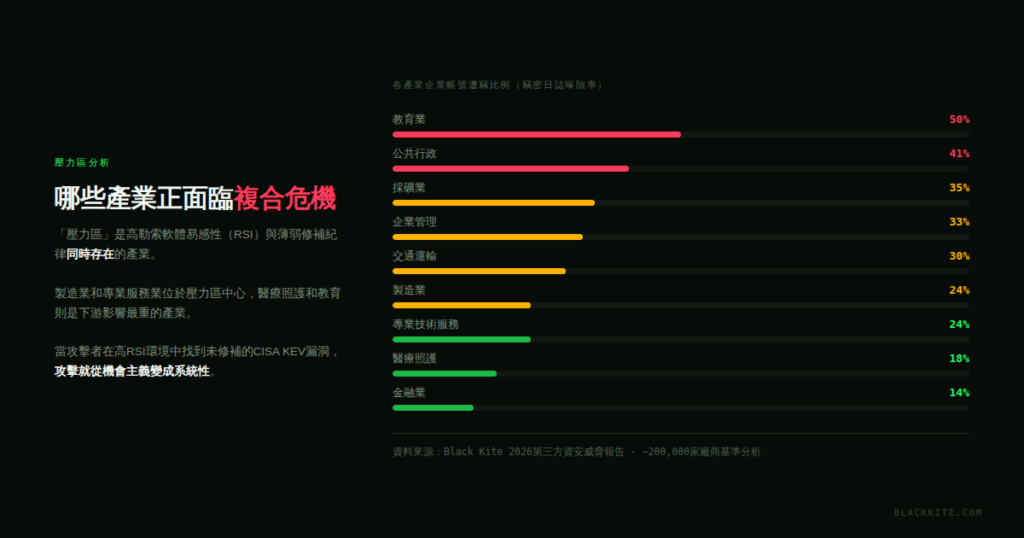

壓力區:哪些產業正面臨複合危機

報告識別出特定的「壓力區」——高勒索軟體易感性(RSI)與薄弱修補紀律同時存在的產業:

製造業:最高危的壓力區

製造業廠商同時面臨高 RSI 指數與組織上受到約束的修補操作。生產線無法隨意停機安裝修補程式,使得已知漏洞長期暴露。RSI 超過 0.8 的廠商遭受勒索軟體攻擊的可能性,是 RSI 低於 0.2 廠商的 96 倍。

醫療照護與教育:下游影響最重災區

從受影響公司的產業分布看,醫療照護服務(254 件)遠超其他產業,其次是教育服務(148 件)。這些產業將高資料敏感度與複雜相依性供應鏈結合,一旦上游廠商被打穿,受害規模往往難以控制。

身份竊取:跨產業的通用武器

2025 年,Scattered Spider 等威脅組織放棄了傳統的漏洞利用路徑,轉而專注於操控信任和身份工作流程:釣魚、語音釣魚、MFA 疲勞攻擊、SIM 換卡、服務台假冒。

當廠商的企業憑證已在暗網流通,你與廠商之間所有基於「信任」的安全邊界,實際上已形同虛設。

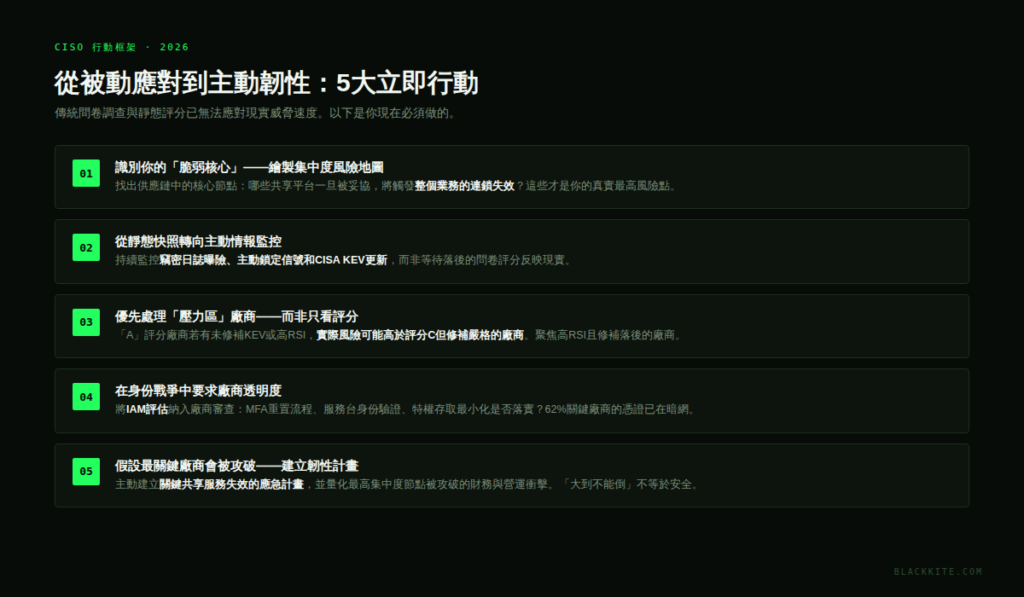

CISO 5大立即行動:從被動應對到主動韌性

2025 年的數據確認了一件事:傳統的第三方風險管理框架——依賴問卷調查、靜態評分、事件後通知——已無法應對現實威脅的速度。以下是你現在可以立即執行的五項行動:

- — 識別你的「脆弱核心」:繪製集中度風險地圖

超越廠商清單,識別供應鏈中的「核心節點」:哪些共享平台一旦被妥協,將觸發你整個業務的連鎖失效?這些節點——而非評分最低的廠商——才是你真正的最高風險點。 - — 從靜態快照轉向主動情報監控

靜態的網路評分問卷只能告訴你過去的狀況。你需要的是能持續監控竊密日誌曝險、主動鎖定信號和 CISA KEV 更新的主動情報系統,而不是等待落後的分數下降才做出反應。 - — 優先處理「壓力區」廠商,而非只看評分

一個擁有「A」評分的廠商,若同時有未修補的 CISA KEV 漏洞或高 RSI 指數,其實際被攻擊風險可能遠高於評分較低但修補嚴格的廠商。將補救資源聚焦在高 RSI 且修補落後的廠商。 - — 在身份戰爭中要求廠商透明度

62% 的最關鍵廠商在竊密日誌中有企業憑證曝露。在廠商評估中加入 IAM 評估:廠商如何管理 MFA 重置?服務台如何驗證身份?特權存取的最小化原則是否落實? - — 假設最關鍵廠商會被攻破:建立韌性計畫

大型企業廠商「大到不能倒」不等於安全。主動建立關鍵共享服務(Salesforce、MFT 工具等)失效的應急計畫,並量化最高集中度節點被攻破的財務與營運衝擊,以此為依據投資內部冗餘與事件回應方案。

常見問題

集中度風險是指當整個產業或多個企業都依賴同一批關鍵廠商時,這些廠商的單一資安事件可造成大規模的連鎖影響。Black Kite 的研究顯示,前 50 大共享廠商的平均網路評分(83.9/B)反而低於整體生態系(90.27/A),這與直覺認知完全相反。

揭露延遲的原因包括:內部調查需要時間、法律顧慮、對聲譽損害的恐懼,以及在許多司法管轄區揭露要求仍不夠嚴格。2025 年的數據顯示,即使廠商已偵測到入侵(中位數 10 天),向受影響客戶揭露的延遲仍達 73 天(中位數),平均更高達 117 天。

CISA 已知被利用漏洞(KEV)目錄是當前最可靠的「駭客正在主動利用此漏洞」公開指標。前 50 大共享廠商中有 70% 在 KEV 目錄中有至少一個漏洞。這不是理論風險,而是駭客已在積極使用的攻擊向量。

RSI(Ransomware Susceptibility Index)是 Black Kite 開發的複合風險指數,結合修補管理、電子郵件安全、身份曝露和操作脆弱性等面向,衡量組織被勒索軟體攻擊的整體易感性。RSI 超過 0.8 的公司遭受攻擊的可能性,是 RSI 低於 0.2 的公司的 96 倍。